Существенное различие между техникой замещения и техникой транспонирования состоит в том, что техника замещения заменяет буквы открытого текста из других букв, цифр и символов. С другой стороны, методы транспонирования не заменяют букву, а изменяют положение символа.

Сравнительная таблица

| Основа для сравнения | Техника замены | Техника Транспозиции |

|---|---|---|

| основной | Заменяет символы открытого текста на другие символы, цифры и символы. | Переставляет положение символов открытого текста. |

| формы | Шифр моноалфавитного и полиальфабетического замещения. | Ключи и ключ шифрования транспонирования. |

| изменения | Личность персонажа изменяется, а его позиция остается неизменной. | Положение персонажа меняется, несмотря на его личность. |

| выговор | Письмо с низкой частотой может различить открытый текст. | Ключи рядом с правильным ключом могут раскрыть открытый текст. |

| пример | Цезарь Шифр | Reil Fence Cipher |

Определение техники замещения

Техника замены предполагает замену букв другими буквами и символами. Проще говоря, символы открытого текста заменяются, и вместо них используются другие замещающие символы, цифры и символы. Цезарь шифр использует технику замены, где алфавиты заменяются другими алфавитами, которые находятся на три позиции впереди линии. Юлий Цезарь разработал эту технику, и она была названа в честь него как Цезарь Шифр. Например, открытый текст «НАДЕЖДА» будет преобразован в «KRSH» с использованием Цезаря Шифра. Существует несколько методов замещения, разработанных после шифра Цезаря, таких как моно-алфавитный шифр, гомофобный шифр замещения, полиграмма-заменитель шифрования, полиальфабетический шифр замещения, Playfair-шифр и шифр Хилла.

Шифр Цезаря был самым слабым шифром, хотя развитие методов сделало новую версию сильнее. Ограничением метода замещения является то, что он очень предсказуем, если известна таблица трансляции, замещение может быть нарушено.

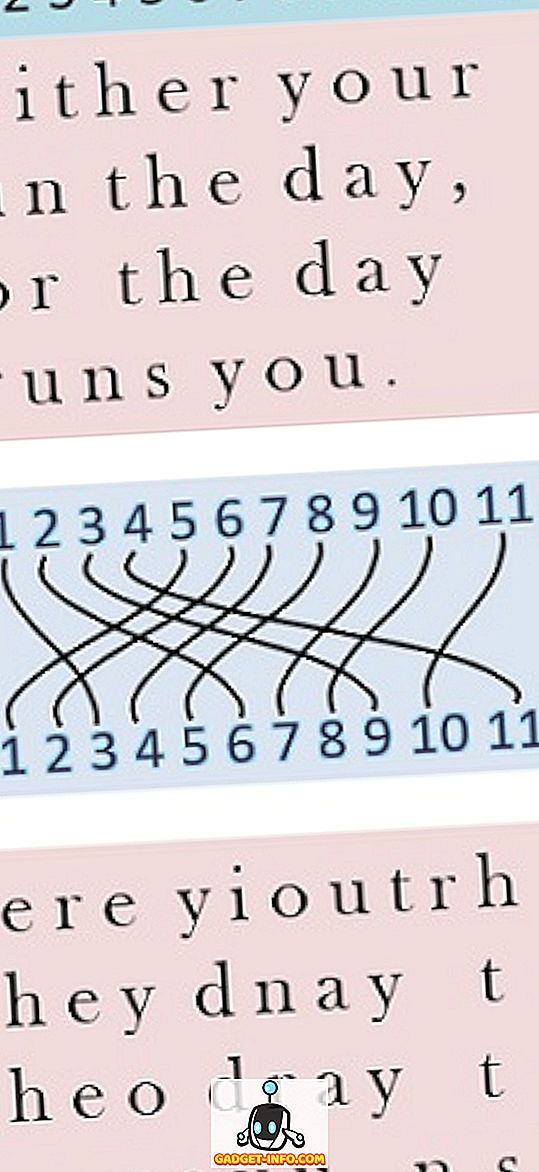

Определение техники транспозиции

В технике транспонирования идентичность символов остается неизменной, но их положения меняются для создания зашифрованного текста. Техника транспонирования иллюстрируется в примере, приведенном ниже. Здесь мы изменили четыре строки текста с помощью транспозиционного шифра. Двумерная матрица используется для организации символов, а столбцы меняются местами в соответствии с ключом. Ключ используется, чтобы указать, какие столбцы необходимо поменять местами. После нажатия клавиши, как показано на рисунке, алфавитный столбец № 1 заменяется на столбец № 3, а алфавиты столбца № 2 - на столбец № 6.

Чтобы расшифровать зашифрованный текст в открытый текст, необходимо выполнить обратный процесс. Техника транспонирования не считается очень безопасным методом. Открытый текст может быть легко обнаружен с помощью метода удара и проб и тщательного наблюдения за частотой символов и характерными образцами пар последовательных букв (известных как диграммы и триграммы для группы из 2 и 3 букв соответственно).

Ключевые различия между техникой замещения и техникой транспонирования

- Техника замещения использует замену для символов открытого текста, чтобы преобразовать это в зашифрованный текст. С другой стороны, техника транспонирования в основном перестраивает символы открытого текста.

- Моноалфавитный, полиальфабетический шифр замещения, Playfair-шифр - некоторые из алгоритмов, которые используют технику замещения. В отличие от форм техники транспонирования являются ключом и без ключа транспозиционного шифра.

- Метод замещения направлен на изменение идентичности объекта, тогда как метод транспонирования изменяет положение объекта, а не его идентичность.

- С помощью низкочастотной буквы открытый текст может быть легко распознан в технике замещения. Напротив, в технике транспонирования клавиши рядом с правой клавишей приводят к обнаружению открытого текста.

Заключение

Методы замещения и транспонирования используются для преобразования открытого текста в зашифрованный текст, где техника замещения заменяет символы, тогда как техника транспонирования перестраивает символы для формирования зашифрованного текста. Однако подстановочный шифр проще и его легко взломать.